Wird innerhalb eines Unternehmens mit mehreren Niederlassungen, deren Netzwerke miteinander über Festverbindungen verbunden sind, über Kostenreduktionen diskutiert, taucht recht schnell der Begriff "Virtual Private Networks" oder kurz "VPN" auf. Ein VPN verspricht fast phänomenale Kosteneinsparungen und tatsächlich sind diese Versprechungen in der Regel nicht einfach nur Luftschlösser, sondern begeistern Controller und Netzwerkadministratoren in seltener Gemeinsamkeit gleichermaßen.

Vernetzung von Unternehmen mit mehreren Standorten

Die Elektronische Datenverarbeitung ist aus einem modernen Unternehmen nicht mehr wegzudenken. In praktisch allen Unternehmen erfolgt die Verarbeitung von Kunden-, Bestell- und Abrechnungsdaten bereits seit vielen Jahren und Jahrzehnten auf elektronischem Wege. Dazu gesellen sich immer mehr auch produktionsspezifische Daten, beispielsweise digital vorliegende Konstruktionspläne, die als Basis für die direkte Ansteuerung von Maschinen dienen. Diese immer komplexer und hochspezieller werdende Datenverarbeitung zwischen den verschiedenen Systemen erfordert eine entsprechende Vernetzung vor Ort, um den Datenaustausch möglichst reibungslos vonstatten gehen lassen zu können.

Diese Anforderungen werden umso anspruchsvoller, so bald das Unternehmen nicht mehr nur einen Sitz hat, sondern eine oder mehrere Niederlassungen. In der Regel muss die EDV in den Niederlassungen ebenfalls vernetzt sein und einen Zugriff auf das Netzwerk im Hauptsitz haben, um auf die dortigen Daten beziehungsweise Systeme zugreifen zu können. Das wird in der Regel auf herkömmliche Weise durch Festverbindungen im Telefonnetz realisiert, das heißt, dass zwischen den beiden Standorten eine exklusive Telefonverbindung geschaltet wird, über die dann eine Verbindung zwischen den beiden Netzwerken geschaffen wird. Im Gegensatz zu einer Wählverbindung hat dies den Vorteil, dass so eine Festverbindung permanent geschaltet ist und die Kosten überschaubar bleiben, da mit den Gebühren für die Festverbindung keine weiteren Kosten mehr anfallen.

Diese relativ einfache und bewährte Vorgehensweise hat jedoch einen Haken: Je weiter die Standorte voneinander entfernt sind und je mehr Bandbreite die Anbindung aufweisen soll, desto höher werden die Kosten für die Festverbindung. Dies liegt in der "Natur" der Kommunikationsvermittlung, da eine Festverbindung im Prinzip eine Telefonverbindung "verbraucht", die im herkömmlichen Telefonbetrieb von der entsprechenden Telefongesellschaft für viele Wählverbindungen verwendet werden könnte.

Diese Kosten für Festverbindungen entwickeln sich in ein Unternehmen dramatisch, je mehr Standorte mit dem Hauptsitz oder untereinander verbunden werden müssen. Dieser Effekt verstärkt sich um ein Vielfaches, wenn Niederlassungen im Ausland liegen.

Ein VPN als Kostenschmelze

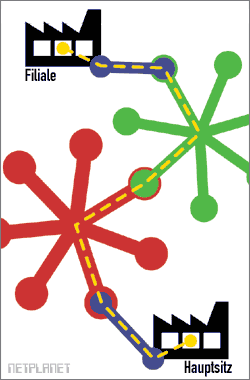

Die Idee, die hinter einem Virtual Private Network steht, ist einfach und genial zugleich: Anstatt dass eine Niederlassung über eine exklusive Festverbindung mit dem Hauptsitz verbunden wird, bekommen alle Standorte einen Internet-Zugang. Über diese Internet-Zugänge bauen dann die Standorte untereinander eine Verbindungen auf, den so genannten VPN-Tunnel (in der Grafik als gestrichelte gelbe Linie dargestellt).

Dieser VPN-Tunnel bindet das Netzwerk der Niederlassung in das Netzwerk des Hauptsitzes ein; es ist ein virtuelles, privates Netzwerk, ein "VPN" entstanden. Über dieses VPN kann nun das lokale Netzwerk des Hauptsitzes erweitert werden, ebenso, wie es in einem Netzwerk mit herkömmlichen Festverbindungen gemacht werden würde.

Eine Kostenersparnis ist in der Regel schon bei so einem kleinen VPN wie in unserem fiktiven Beispiel gegeben. Während eine Festverbindung über das Telefonnetz auch heute noch in der Regel mehrere hundert Euro monatlich kostet, sind die Kosten für die einzelnen Internet-Zugänge, wie sie für ein VPN benötigt werden erheblich geringer. Günstig wirkt sich hierbei noch aus, dass nur die Zentrale des VPN eine feste IP-Adresse im Internet benötigt, da ein VPN technisch so eingerichtet werden kann, dass die Niederlassungen automatisch eine VPN-Verbindung zum Hauptsitz aufbauen.

Diese grundsätzlichen Überlegungen können beispielsweise dahin führen, dass für den Hauptsitz eines Unternehmens eine Festverbindung zum Internet mit einer höheren Bandbreite installiert wird und die Niederlassungen kostengünstigere Einwahl- oder ADSL-Zugänge zum Internet bekommen, über die diese dann einen VPN-Tunnel zum Hauptsitz aufbauen.

VPN-Protokolle

Das Internet ist ein öffentliches, paketvermittelndes Netzwerk und Daten, die darin versendet werden, haben im Grundzustand keine Verschlüsselung. Während dieser Umstand in vielen Anwendungen, beispielsweise dem Abruf einer normalen Website, nicht entscheidend ist, wird für die Übertragung von sensiblen Daten eine zusätzliche, funktionale Verschlüsselung benötigt. Zu solchen sensiblen Daten gehören auch die Inhalte, die in einem VPN übertragen werden.

Die VPN-Technologie im Internet basiert auf drei unterschiedlichen Protokollen, die weitgehend für den VPN-Tunnel zuständig sind, jedoch selbst keine Definitionen für ein Schlüsselmanagement haben, also eher als ein Container angesehen werden sollten, in denen für die einzelnen VPN-Stadien weitere, spezielle Protokolle zum Einsatz kommen. Für gewöhnlich unterstützen heutzutage fast alle VPN-Lösungen alle drei Protokolle, die innerhalb eines VPN für einzelne VPN-Tunnel auch variiert werden können.

- PPTP

PPTP ("Point-To-Point-Tunneling Protocol") wurde Mitte der 90er Jahre des 20. Jahrhunderts von Microsoft und anderen Unternehmen aus der Netzwerkwelt entwickelt und 1996 von der IETF als Standard vorgeschlagen (siehe hierzu auch Standardisierung im Internet). In den Grundzügen basiert PPTP auf das etablierte PPP und kapselt genau diese Pakete in IP-Pakete. Auf diese Weise ist es möglich, praktisch alle Pakete per PPTP zu übertragen, die sich per PPP übertragen lassen, wie es beispielsweise für herkömmliche Einwahlverbindungen genutzt wird.

PPTP ist im VPN-Bereich sehr häufig anzutreffen, besitzt jedoch einige architektonische Schwächen: Zum einen funktioniert es nur in IP-Netzwerken, also Netzwerken, die das TCP/IP-Protokoll unterstützen. Dies ist zum Beispiel in firmeninternen Netzwerken nicht immer der Fall. Zum anderen besitzt PPTP eine potentielle Sicherheitsschwäche bei der Etablierung einer PPTP-Verbindung, da die Verschlüsselung erst nach dem Aufbau der Verbindung einsetzt. Deshalb muss die Authentifizierung des Verbindungsaufbaus gesondert verschlüsselt und zudem sichergestellt werden, dass die Inhalte der aufgebauten Verbindung überhaupt verschlüsselt werden. Bei unsachgemäß konfigurierten Systemen kann so die Gefahr entstehen, dass Nutzdaten möglicherweise unverschlüsselt übertragen werden könnten. - L2TP

L2TP ist ein von Microsoft und Cisco entwickeltes Protokoll, dass die Vorteile von Microsofts PPTP und dem von Cisco entwickelten VPN-Protokoll L2F vereint und sich nicht sehr stark von PPTP unterscheidet.

Der größte Unterschied von L2TP zu PPTP liegt in der Unterstützung von anderen Übertragungsprotokollen in der Vermittlungsschicht des OSI-Schichtenmodells, so dass L2TP nicht unbedingt abhängig vom Internet-Protokoll ist, sondern beispielsweise auch in ATM-Umgebungen eingesetzt werden kann. Ein Schwerpunkt wird auf UDP gelegt, so dass auch UDP-Pakete in L2TP-Protokollen übertragen werden können. UDP wird beispielsweise für die Datenübertragung in zeitkritischen Anwendungen wie Media Streaming oder Telefonie genutzt.

In modernen VPN-Applikationen wird L2TP mit IPsec kombiniert. IPsec steht für Internet Protocol Security und definiert ein Verschlüsselungsverfahren, dass beispielsweise in L2TP integriert werden kann. Der Vorteil von IPsec ist, dass neben herkömmlichen Authentifizierungsmechanismen wie Benutzername und Passwort noch zusätzlich mit Verschlüsselungszertifikaten gearbeitet werden kann, die auf beiden VPN-Endpunkten vorhanden sein müssen.

Zusammenfassend kann gesagt werden, dass für VPN-Anwendungen grundsätzlich L2TP vorzuziehen ist. Die Konzepte von L2TP sind weiter entwickelt, besser durchdacht und bieten bei der Übertragung von Daten eine höhere Flexibilität. Allerdings sollte nicht verschwiegen werden, dass die Implementierung von IPsec ein nicht zu unterschätzender Aufwand bedeuten kann.

Weitere mögliche Anwendungen für VPN

Grundsätzlich ist es einem VPN relativ egal, was es beinhaltet. Sprich: Es können grundsätzlich alle Daten auch in einem VPN-Tunnel übertragen werden, die auch in einem LAN übertragen werden können. Das werden in den meisten Netzwerken sicherlich Daten zwischen Computern sein, können aber in weiteren Evolutionsschritten beispielsweise Telefonieanwendungen sein.

Schon heute ist das Telefonieren über das Internet, das so genannte Voice over Internet, oder kurz VoIP, keine Utopie mehr, sondern mit vielen Telefongeräten und -anlagen direkt nutzbar. Faktisch werden Telefongespräche zwar weiterhin über normale Telefone geführt, die Gesprächsinhalte werden jedoch digitalisiert und über das Internet übertragen. Im Rahmen eines VPN gesehen ist es also durchaus möglich, dass im Hauptsitz und in der Niederlassung eines Unternehmens jeweils eine Telefonanlage installiert wird, die VoIP-fähig ist und die miteinander über das VPN gekoppelt werden. So sind dann Telefonverbindungen zwischen Zentrale und Niederlassung möglich, die komplett über das Internet abgewickelt werden und nur noch einen Bruchteil der normalen Telefonkosten beanspruchen.

Ein anderer, bestechender Ansatz eines VPN ist der sichere Fernzugriff für Mitarbeiter, Kunden und Lieferanten. Mit einem VPN kann bestimmten Personengruppen dedizierter Zugang zu bestimmten, firmeneigenen Systemen geschaffen werden, um direkt Abläufe zu beeinflussen. Beispielsweise können Mitarbeiter so von zu Hause aus auf ihre Daten in der Firma zugreifen und einen Teil ihrer Arbeit von zu Hause verrichten. Außendienstmitarbeiter können direkt beim Kunden vor Ort die Lieferbarkeit von Produkten im firmeneigenen Bestellsystem prüfen und Bestellungen mit konkreten Lieferzeiten buchen, Lieferanten können den Bedarf an bestimmten Gütern prüfen und Lieferungen veranlassen und Händler direkt Bestellungen vornehmen; den Möglichkeiten sind praktisch keine Grenzen gesetzt, sofern im Unternehmen bereits eine funktionsfähige EDV für die internen Abläufe vorhanden ist und diese auch für Mandanten bereitgestellt werden kann.